Debian11 無線LAN子機を固定IPにする

まず、無線LAN子機のデバイス名を確認する。

$ ip addr

4: wlxe84e069f6dd6: mtu 1500 qdisc mq state UP group default qlen 1000

link/ether e8:4e:06:9f:6d:d6 brd ff:ff:ff:ff:ff:ff

inet 192.168.0.19/24 brd 192.168.0.255 scope global dynamic noprefixroute

「wlxe84e069f6dd6」がデバイスIDになる。

(wlx[12桁]の固有のデバイスIDが割り当てられる仕様)

WiFiを固定IPにするには、dhcpcdを利用するのが最も簡単な方法。

dhcpcdは標準ではインストールされていないため、インストールする。

$ sudo apt install -y dhcpcd5

インストール後に、/etc/dhcpcd.confという設定ファイルが作成されている。

このファイルに固定するIPの情報を追記する。

固定IPを 192.168.0.120 、デフォルトゲートウェイとDNSサーバを 192.168.0.1 とする場合、下記のように /etc/dhcpcd.conf ファイルの末尾に設定を追記する。

↓ファイルの末尾に追記

interface wlxe84e069f6dd6

static ip_address=192.168.0.120

static routers=192.168.0.1

static domain_name_servers=192.168.0.1

ファイルを編集・保存した後、dhcpcdデーモンを起動時に立ち上がるようにサービスを登録する。

$ sudo systemctl enable dhcpcd

PC再起動後に、IPアドレスが設定した値 192.168.0.120 になっていることを確認する。

$ ip addr

Debian11 USB無線LAN子機を接続

「WiFi 無線LAN 子機 1300Mbps USB3.0」を使用して、WiFi接続する。

無線LAN子機は、こちらを購入した。

| 新品価格 |

この無線LAN子機をUSBポートに挿しても、そのままでは認識しないので、ドライバーをインストールする必要がある。

こちらを参考に、ドライバー「RTL88x2BU-Linux-Driver」をインストールした。

Windows10 sshでgit cloneに失敗する

git cloneを実行すると、下記のように失敗する。

Cloning into '**********.com'…

Unable to negotiate with ***.***.***.*** port **: no matching host key type found. Their offer: ssh-rsa,ssh-dss~/.ssh/config に設定を追加した。(無ければ作成)

Host *

HostKeyAlgorithms +ssh-rsa

PubkeyAcceptedKeyTypes +ssh-rsaDockerでcouchbaseを使用する(Windows10)

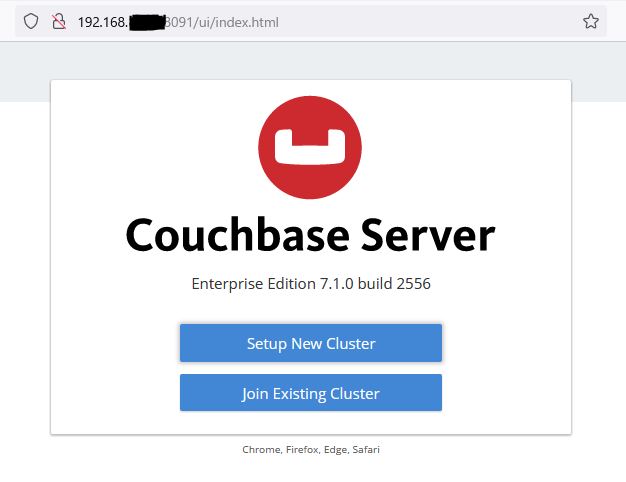

couchbaseを起動する。

>docker run -d --name db -p 8091-8093:8091-8093 -p 11210:11210 couchbaseブラウザからcouchbaseにアクセスする。

URL: 192.168.xxx.xxx:8091 ←Dockerを実行しているPCのIPアドレスを入力

NetworkManagerインストール(CentOS8)

nmcliコマンドを使用するために、NetworkManagerをインストールする。

# yum install -y NetworkManager

M1 Mac XAMPP環境にxdebugインストール

XAMPPはこちらからダウンロードする。

https://www.apachefriends.org/jp/

PHPの最新は8だが、PHP7.4を使用したいので、

7.4.28をダウンロードする。

xdebugは、こちらのサイトからダウンロードする。

M1チップの場合、arm64版homebrewになるが、

その環境でxdebug.soを生成しても

XAMPPのPHPが認識しない。

そのため、ターミナルを「Rosetta」を使用して開き、

x86_64版のxdebug.soを生成する必要がある。

こちらのサイトを参考に、ターミナルを分ける。

https://qiita.com/chibiegg/items/43b7604a589e3760e88e

以降は、xdebugをxamppのPHPに連携する手順。

- xdebugをデスクトップにダウンロード

- ターミナル起動

- cd Desktop

- tar -xvzf xdebug-3.1.4.tgz

- cd xdebug-3.1.4

- curl http://ftp.gnu.org/gnu/autoconf/autoconf-latest.tar.gz > autoconf.tar.gz

- tar -xvzf autoconf.tar.gz

- cd autoconf-2.71

- ./configure

- sudo make && sudo make install

- cd ../

- /Applications/XAMPP/xamppfiles/bin/phpize

- ./configure –enable-xdebug –with-php-config=/Applications/XAMPP/xamppfiles/bin/php-config

- make

- make test

- sudo cp modules/xdebug.so /Applications/XAMPP/xamppfiles/lib/php/extensions/no-debug-non-zts-20190902/

この後、テキストエディタで

/Applications/XAMPP/xamppfiles/etc/php.ini

を開き、下記記述を追加する。

[xdebug]

report_zend_debug = 0

zend_extension=/Applications/XAMPP/xamppfiles/lib/php/extensions/no-debug-non-zts-20190902/xdebug.so

xdebug.remote_enable=1

xdebug.remote_host=localhost

xdebug.remote_port=9000

xdebug.remote_handler=dbgp

ロリポップサーバにgitインストール

ロリポップサーバでgitを利用可能な条件

・スタンダードプラン以上であること

sshでロリポップサーバに接続

Gitリポジトリを作成

$ mkdir git

$ cd git

$ git init –bare –shared

Initialized empty shared Git repository in /home/users//<アカウント名>/git/

このときに出力された

Initialized empty shared Git repository in /home/users//<アカウント名>/web/gitdir.git

の/home/users//<アカウント名>/web/gitdir.gitのパスが後ほどgitへpushするときに必要になります。

クライアント側の設定

サーバーで新規に作成した空のリポジトリのクローンを端末側に作成します。

ここではSMARTGITというクライアント側アプリを使用します。